Согласно статистике, собранной в октябре с использованием бесплатной лечащей утилиты Dr.Web CureIt!, в списке выявленных угроз, как и прежде, лидирует Trojan.LoadMoney.1 — приложение-загрузчик, созданное организаторами партнерской программы Loadmoney. Также в лидерах списка — еще одна его модификация, Trojan.LoadMoney.76. Велико число заражений компьютеров вредоносной программой Trojan.Hosts.6815: это приложение модифицирует содержимое файла hosts с целью перенаправления браузера на мошеннические или фишинговые ресурсы. Кроме того, в числе лидеров по количеству обнаружений на компьютерах пользователей — троянец-загрузчик Trojan.InstallMonster.28 и рекламный троянец Trojan.Lyrics.11. Двадцатка наиболее актуальных угроз, обнаруженных при помощи лечащей утилиты Dr.Web CureIt! в октябре, представлена в следующей таблице:

|

Название |

Кол-во |

% |

|---|---|---|

|

Trojan.LoadMoney.1 |

4794 |

3.84 |

|

Trojan.Packed.24524 |

3716 |

2.98 |

|

Trojan.LoadMoney.76 |

3237 |

2.60 |

|

Trojan.Hosts.6815 |

2192 |

1.76 |

|

Trojan.InstallMonster.28 |

2061 |

1.65 |

|

Trojan.Lyrics.11 |

1441 |

1.16 |

|

Trojan.InstallMonster.33 |

1226 |

0.98 |

|

Win32.HLLP.Neshta |

1192 |

0.96 |

|

BackDoor.Andromeda.178 |

982 |

0.79 |

|

Trojan.Fraudster.524 |

961 |

0.77 |

|

BackDoor.IRC.NgrBot.42 |

947 |

0.76 |

|

Trojan.Winlock.8811 |

881 |

0.71 |

|

BackDoor.Maxplus.24 |

878 |

0.70 |

|

Trojan.Hosts.6838 |

862 |

0.69 |

|

Win32.Sector.22 |

829 |

0.66 |

|

VBS.Rmnet.2 |

777 |

0.62 |

|

Trojan.Fraudster.502 |

738 |

0.59 |

|

Win32.HLLW.Gavir.ini |

710 |

0.57 |

|

Trojan.Crossrider.1 |

708 |

0.57 |

|

Trojan.DownLoader9.19157 |

683 |

0.55 |

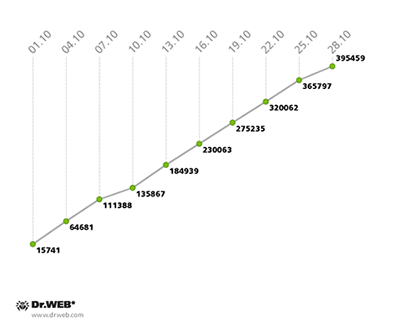

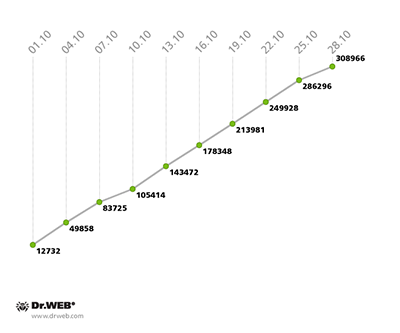

Динамика прироста ботнета, образованного зараженными файловым вирусом Win32.Rmnet.12 компьютерами, в октябре осталась практически неизменной: ежесуточно к первой бот-сети подключалось в среднем порядка 15 000 вновь инфицированных ПК, ко второй — 11 000, что в целом соответствует показателям за сентябрь. Изменение численности обеих подсетей Win32.Rmnet.12 в октябре 2013 года можно проследить на представленных ниже графиках:

Динамика регистрации новых ботов в ботнете Win32.Rmnet.12 в октябре 2013 года (1-я подсеть)

Динамика регистрации новых ботов в ботнете Win32.Rmnet.12 в октябре 2013 года (2-я подсеть)

Продолжает уменьшаться количество компьютеров, на которых антивирусное ПО фиксирует наличие вредоносного модуля Trojan.Rmnet.19, — если на начало октября таковых насчитывалось 4 640, то уже к концу месяца это число составило 3 851.

Практически неизменным остается размер ботнета BackDoor.Bulknet.739: по данным на 28 октября в этой сети числится 1 539 инфицированных компьютеров. В свою очередь, немного снизилась численность ботнетаBackDoor.Dande, основным предназначением которого является кража конфиденциальной информации у представителей российских фармацевтических компаний. В конце сентября насчитывалось 1 232 рабочие станции, инфицированные этим троянцем, а в двадцатых числах октября это значение составило уже 1 105.

Постепенно снижается и количество Apple-совместимых компьютеров, инфицированных работающим под управлением Mac OS X троянцем BackDoor.Flashback.39. В конце сентября число заражений составляло 38 288, а спустя месяц количество инфицированных «маков» снизилось до 31 553.

Угрозы для Android

В минувшем месяце специалистами компании «Доктор Веб» было зафиксировано сразу нескольких новых вредоносных Android-приложений, созданных для кражи конфиденциальных данных владельцев мобильных устройств. Так, троянские программы Android.Spy.40.origin, Android.SmsSpy.49.origin иAndroid.SmsForward.14.origin предназначались для южнокорейских пользователей и распространялись при помощи нежелательных СМС-сообщений, содержащих ссылку на загрузку вредоносного apk-файла. Данный метод киберпреступники взяли на вооружение уже давно, и его популярность продолжает стабильно увеличиваться, что позволяет судить о его достаточно высокой эффективности.

Как и многие аналогичные вредоносные программы, эти троянцы способны перехватывать поступающие СМС-сообщения, в которых может содержаться различная ценная информация, включающая как одноразовые mTAN-пароли и иные финансовые реквизиты, так и личную или деловую переписку. Однако в данном случае наибольший интерес представляет троянец Android.Spy.40.origin, при создании которого была использована очередная ошибка ОС Android, позволяющая ему избежать обнаружения антивирусными программами. Для этого злоумышленникам было необходимо лишь определенным образом изменить структуру троянского apk-пакета, после чего он мог успешно обходить сканирование.

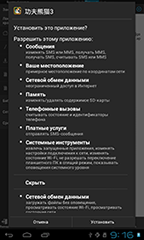

Другим заметным событием октября стало обнаружение многофункционального троянца Android.Zoo.1.origin, который распространялся на одном из китайских сайтов в популярной игре, модифицированной киберпреступниками. Попав на мобильное устройство, Android.Zoo.1.origin собирал сведения об имеющихся в телефонной книге контактах и загружал их на удаленный сервер, мог скачивать и устанавливать другие вредоносные приложения, был способен отправлять сообщения на платные премиум-номера, открывать в браузере определенные веб-страницы, а также выполнять ряд других действий.

Не обошлось и без новых модификаций троянцев Android.SmsSend и Android.SmsBot, способных отправлять СМС-сообщения на премиум-номера. В прошедшем месяце вирусная база Dr.Web пополнилась записями для нескольких представителей этих семейств вредоносных программ. Среди них – Android.SmsSend.853.origin,Android.SmsSend.888.origin и Android.SmsBot.7.origin, которые распространялись под видом популярных приложений, а также их инсталляторов.

Call-центр мошенников «блокирует» карты Сбербанка

Мошенники нашли очередную схему обмана владельцев карт Сбербанка, связанную с рассылкой фальшивых СМС-уведомлений.

При открытии карты клиентов предупреждают, что СМС-сообщения от Сбербанка приходят только с короткого номера 900 (для некоторых регионов используются номера 9000, 9001, 8632, 6470, SBERBANK). Злоумышленники используют похожие номера, обозначенные буквами и цифрами, например «9oo» (здесь вместо цифр использованы буквы) или «СБ900», для рассылки мошеннических СМС-сообщений о блокировке карты якобы из-за подозрительной транзакции. Для получения инструкций о дальнейших действиях жертве предлагают позвонить по номеру +7(499)504-88-24. Мошенник, представляясь оператором call-центра, сообщает, что клиенту необходимо как можно скорее дойти до ближайшего банкомата и перевести денежные средства со счета карты на новый счет.

Пользователя в подобных случаях может насторожить следующее: ему не могут внятно объяснить причину блокировки карты, просят назвать конфиденциальные данные карты, предлагают подойти к ближайшему банкомату для выполнения сомнительной операции и т. п.

Выявлено около 50 попыток разослать такие фальшивки клиентам Сбербанка. Номера, с которых приходили сообщения, заблокированы и внесены в «черный список» отправителей СМС, который ведут крупные СМС-агрегаторы, поэтому мошенники не смогут повторно подключиться к оператору сотовой связи, сменив компанию-провайдера услуг.

Gameover продолжается: Upatre распространяет шифровальщика CryptoLocker вместе с банковским троянцем Gameover ZeuS

Получила развитие ситуация, связанная с сообщением компании Dell SecureWorks от 10 октября этого года о распространении банковского троянца Gameover ZeuS при помощи троянца-загрузчика. Специалисты по информационной безопасности выяснили, что с этим же загрузчиком распространятся программа-шифровальщик CryptoLocker, вымогающая у владельцев зараженных компьютеров плату за расшифровку файлов.

Троянец из семейства Trojan.DownLoad — это файл небольшого размера, реализующий простую функцию загрузки других вредоносных программ на компьютер жертвы. Он маскируется под zip- или pdf-файл, и распространяется как вложение в спам-сообщения. Стоит пользователю открыть такое вложение, и на компьютер загружается вредоносное ПО, в первую очередь – банковские троянцы семейства Zbot/ZeuS, а теперь и CryptoLocker. Данный шифровальщик не только блокирует доступ к системе, но и вынуждает пользователя оплачивать расшифровку файлов.

Зарубежные эксперты исследовали образец такого спам-сообщения. Вредоносное вложение содержит загрузчикTrojan.DownLoad, скачивающий программу Trojan.PWS.Panda. Именно она фактически загружает CryptoLocker.

Таким образом, пользователь, компьютер которого заражен указанными вредоносными программами, рискует потерять не только учетные данные для онлайн-банкинга и деньги вследствие несанкционированных банковских операций, но и другие свои файлы, зашифрованные CryptoLocker. Самостоятельная расшифровка данных из-за сложности применяемого метода шифрования невозможна.

Подробности октябрьских DDOS-атак на сайты российских банков

Представитель службы безопасности Центробанка России Артем Сычев сообщил о подробностях DDOS-атак, организованных в начале октября 2013 года на сайты ЦБ, Сбербанка, ВТБ, Альфа-банка, Газпромбанка и Россельхозбанка.

Бот-сеть из 400 компьютеров, находящихся в Европе, начинала каждую атаку в первой половине дня. В ряде случаев акция продолжалась в течение суток. Банки были атакованы последовательно: первым под удар попал сайт Сбербанка, последним — сайт ВТБ. Целью кибератак был скрипт, обрабатывающий публикацию курсов валют на сайте финансового учреждения. Угроз банковским сервисам в ходе атак выявлено не было, персональные данные и счета клиентов риску не подвергались. По словам Сычева, работа сайта Центробанка прерывалась всего на 7 минут.

О своей причастности к указанным кибератакам заявила группа «Кавказские анонимусы». В этой связи Сычев сообщил о «монетизации преступных действий в киберпространстве, приводящей к тому, что атаки становятся коммерчески выгодными. Распространена ситуация, когда заказчиками являются граждане России, а исполнителями — люди, находящиеся в Европе или Азии. Атакующие машины могут иметь зарубежные IP-адреса».

Dexter: новая тенденция угроз для владельцев банковских карт

Новый вариант вредоносной программы Dexter нанес многомиллионный ущерб большинству южноафриканских банков. Скомпрометированы сотни тысяч кредитных и дебетовых карт. Dexter заражает компьютеры с подключенными к ним торговыми терминалами (point-of-sale, POS-терминалами) для платежей в торговых сетях и ресторанах, похищает данные с пластиковых карт, загруженные в оперативную память компьютера, шифрует их и отправляет на сервер злоумышленников.

По данным зарубежных исследователей, Dexter был выявлен еще в 2012 году. Модификации обнаруженного троянца известны также под названиями Alina, BlackPOS, Vskimmer. За несколько месяцев были заражены сотни компьютеров торговых терминалов в 40 странах. Большинство зараженных систем находилось в Северной Америке и Великобритании.

Образцы указанного вредоносного ПО детектируются антивирусом Dr.Web как Trojan.Packed.23683, Trojan.Packed.23684 и Trojan.Packed.23685. Они добавлены в вирусную базу 27 сентября 2012 года.

Рассылка банковских троянцев семейства P2P Zeus: адрес известен

На многочисленных зарубежных сайтах, где отслеживаются образцы спамерских и фишинговых писем, сообщается о распространении в начале октября со спамом новых вариантов вредоносного ПО (предположительно банковского троянца P2P Zeus). По данным одного из крупных австралийских сайтов, зафиксировано более 135 000 почтовых ящиков, на которые поступил указанный спам.

Мошенники рассылают письма с поддельных адресов, используя возможности протокола SMTP. Предполагается, что их реальный адрес — fraud@aexp.com, зарегистрированный на сервере с IP-адресом 190.213.190.211, относящемся к региону Тринидад и Тобаго. В теме писем (присланных якобы из государственных учреждений, банков и т. п.) злоумышленники указывают названия документов финансовой отчетности, предупреждений служб безопасности и т. п., мотивируя потенциальную жертву открыть вложение, чтобы избежать возможных материальных потерь.

Вложение к письму (маскирующееся под *.zip- или *.pdf-файл) является исполняемым файлом. При открытии вложения загружаются различные варианты троянцев: Trojan.DownLoad3.28161, Trojan.DownLoader10.16610,Trojan.Inject1.27909 (все названия даны в соответствии с вирусной базой Dr.Web).

Есть предположение, что при помощи указанного вредоносного ПО на компьютер жертвы загружается банковский троянец P2P Zeus.

Вредоносные файлы, обнаруженные в почтовом трафике в октябре

|

1 |

Trojan.DownLoad3.28161 |

1.02% |

|

2 |

Trojan.Packed.24872 |

0.77% |

|

3 |

Trojan.DownLoader9.22851 |

0.70% |

|

4 |

Trojan.Packed.3036 |

0.68% |

|

5 |

BackDoor.Maxplus.13275 |

0.60% |

|

6 |

Trojan.PWS.StealerENT.3243 |

0.56% |

|

7 |

Trojan.Click2.22983 |

0.51% |

|

8 |

Trojan.PWS.Panda.547 |

0.49% |

|

9 |

Trojan.PWS.Panda.2401 |

0.48% |

|

10 |

Trojan.PWS.Multi.911 |

0.44% |

|

11 |

Trojan.PWS.Panda.4795 |

0.41% |

|

12 |

BackDoor.Comet.152 |

0.39% |

|

13 |

Trojan.DownLoader10.34549 |

0.39% |

|

14 |

Win32.HLLM.MyDoom.33808 |

0.37% |

|

15 |

Trojan.Fraudster.517 |

0.34% |

|

16 |

Trojan.Packed.24612 |

0.32% |

|

17 |

BackDoor.Maxplus.13119 |

0.32% |

|

18 |

BackDoor.Blackshades.17 |

0.31% |

|

19 |

Trojan.PWS.Panda.4379 |

0.31% |

|

20 |

Win32.HLLM.Beagle |

0.29% |

Вредоносные файлы, обнаруженные в октябре на компьютерах пользователей

| 1 | Exploit.SWF.254 | 0.98% |

| 2 | Trojan.Fraudster.524 | 0.57% |

| 3 | Trojan.LoadMoney.76 | 0.54% |

| 4 | Trojan.Packed.24524 | 0.53% |

| 5 | BackDoor.PHP.Shell.6 | 0.48% |

| 6 | Trojan.LoadMoney.1 | 0.47% |

| 7 | Trojan.Fraudster.502 | 0.37% |

| 8 | BackDoor.IRC.NgrBot.42 | 0.33% |

| 9 | Trojan.Fraudster.394 | 0.31% |

| 10 | Trojan.InstallMonster.33 | 0.30% |

| 11 | Win32.HLLW.Shadow | 0.28% |

| 12 | Trojan.SMSSend.4196 | 0.27% |

| 13 | Win32.HLLW.Autoruner.59834 | 0.27% |

| 14 | Trojan.MulDrop5.1740 | 0.27% |

| 15 | Trojan.Winlock.9260 | 0.26% |

| 16 | Trojan.MulDrop4.25343 | 0.26% |

| 17 | Trojan.InstallMonster.34 | 0.25% |

| 18 | Trojan.InstallMonster.28 | 0.24% |

| 19 | JS.Redirector.194 | 0.24% |

| 20 | Trojan.LoadMoney.188 | 0.23% |