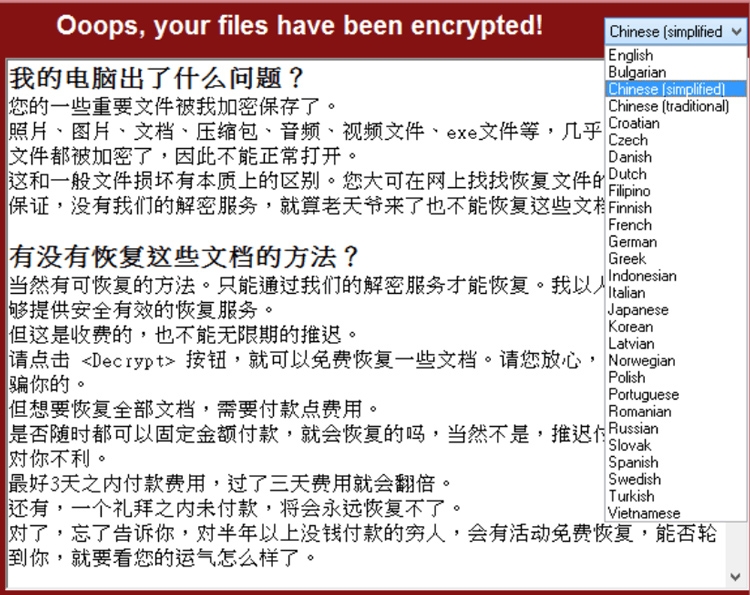

12 мая компьютеры под управлением операционных систем Windows по всему миру подверглись самой масштабной атаке за последнее время. Речь идёт о вирусе WannaCry (WNCRY, Wana Decrypt0r 2.0), относящемуся к классу Ransomware, то есть вредоносным программам-вымогателям, шифрующим пользовательские файлы и требующим выкуп за восстановление доступа к ним. В данном случае речь идёт о суммах от $300 до $600, которые жертва должна перечислить на определённый кошелёк в биткоинах. Размер выкупа зависит от времени, прошедшего с момента заражения — через определённый интервал она повышается.

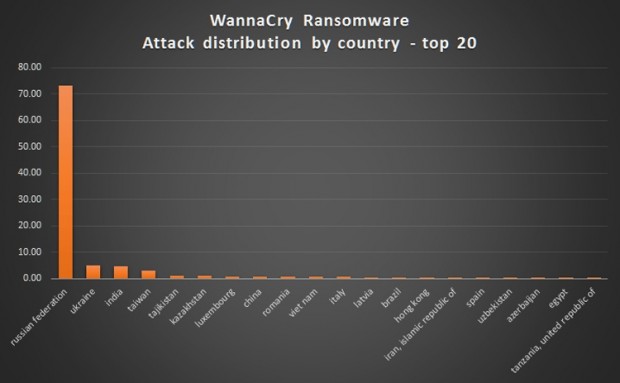

По данным «Лаборатории Касперского», наибольшее распространение WannaCry получил в России. Чтобы не пополнить ряды тех, чей компьютер оказался заражён, необходимо понимать, как зловред проникает в систему. По данным «Лаборатории Касперского», атака происходит с использованием уязвимости в протоколе SMB, позволяющей удалённо запускать программный код. В его основе лежит эксплойт EternalBlue, созданный в стенах Агентства национальной безопасности США (АНБ) и выложенный хакерами в открытый доступ.

Исправление проблемы EternalBlue корпорация Microsoft представила в бюллетене MS17-010 от 14 марта 2017 года, поэтому первой и главной мерой по защите от WannaCry должна стать установка этого обновления безопасности для Windows. Именно тот факт, что многие пользователи и системные администраторы до сих пор не сделали этого, и послужил причиной для столь масштабной атаки, ущерб от которой ещё предстоит оценить. Правда, апдейт рассчитан на те версии Windows, поддержка которых ещё не прекратилась. Но и для устаревших ОС, таких как Windows XP, Windows 8 и Windows Server 2003, Microsoft также выпустила патчи. Загрузить их можно с этой страницы.

Также рекомендуется быть бдительным в отношении рассылок, которые приходят по электронной почте и другим каналам, пользоваться обновлённым антивирусом в режиме мониторинга, по возможности проверить систему на наличие угроз. В случае обнаружения и ликвидации активности MEM:Trojan.Win64.EquationDrug.gen перезагрузить систему, после чего убедиться в том, что MS17-010 установлен. На текущий момент известно восемь наименований вируса:

- Trojan-Ransom.Win32.Gen.djd;

- Trojan-Ransom.Win32.Scatter.tr;

- Trojan-Ransom.Win32.Wanna.b;

- Trojan-Ransom.Win32.Wanna.c;

- Trojan-Ransom.Win32.Wanna.d;

- Trojan-Ransom.Win32.Wanna.f;

- Trojan-Ransom.Win32.Zapchast.i;

- PDM:Trojan.Win32.Generic.

Нельзя забывать и про регулярное резервное копирование важных данных. При этом следует учесть, что мишенью WannaCry являются следующие категории файлов:

- наиболее распространённые офисные документы (.ppt, .doc, .docx, .xlsx, .sxi).

- некоторые менее популярные типы документов (.sxw, .odt, .hwp).

- архивы и медиафайлы (.zip, .rar, .tar, .bz2, .mp4, .mkv)

- файлы электронной почты (.eml, .msg, .ost, .pst, .edb).

- базы данных (.sql, .accdb, .mdb, .dbf, .odb, .myd).

- файлы проектов и исходные коды (.php, .java, .cpp, .pas, .asm).

- ключи шифрования и сертификаты (.key, .pfx, .pem, .p12, .csr, .gpg, .aes).

- графические форматы (.vsd, .odg, .raw, .nef, .svg, .psd).

- файлы виртуальных машин (.vmx, .vmdk, .vdi).

И в заключение: если заражения избежать всё же не удалось, платить злоумышленникам всё равно нельзя. Во-первых, даже в случае перечисления денег на указанный Bitcoin-кошелёк никто не гарантирует дешифрование файлов. Во-вторых, нельзя быть уверенным в том, что атака на этот же компьютер не повторится, и при этом киберпреступники не потребуют большую сумму выкупа. И, наконец, оплата «услуги» разблокировки будет поощрением тех, кто ведёт преступную деятельность в Сети и служить им стимулом для проведения новых атак.

Комментарии

Страницы

Ой-вэй... А как же ранее с ранее установленным софтом? Впрочем, если вы не разработчик, то, понятно, никак.

В принципе его так сильно опасатся не стоит. Если я правильно понял, то чтобы вирус запустился, он должен быть уже у тебя на компе (или в сети). И если не допускать загрузки всякой посторонней фигни, то ничего не будет. А smb протоколы я воабще сразу отрубаю, после установки системы.

Ну, наверное, не сами протоколы, а входящие запросы по ним. Не?

Можно, если в сети нет ни одного клиента, их использующего. Обычно это клиенты с экспишками.

Если вы присоединились к сети в которую он уже проник - вас ничто не спасёт. (С)

Драсти! Вполне себе спасет разделение прав локального/сетевого пользователя.

Страницы